Sobre a correção de vulnerabilidades de softwares de terceiros em uma rede isolada

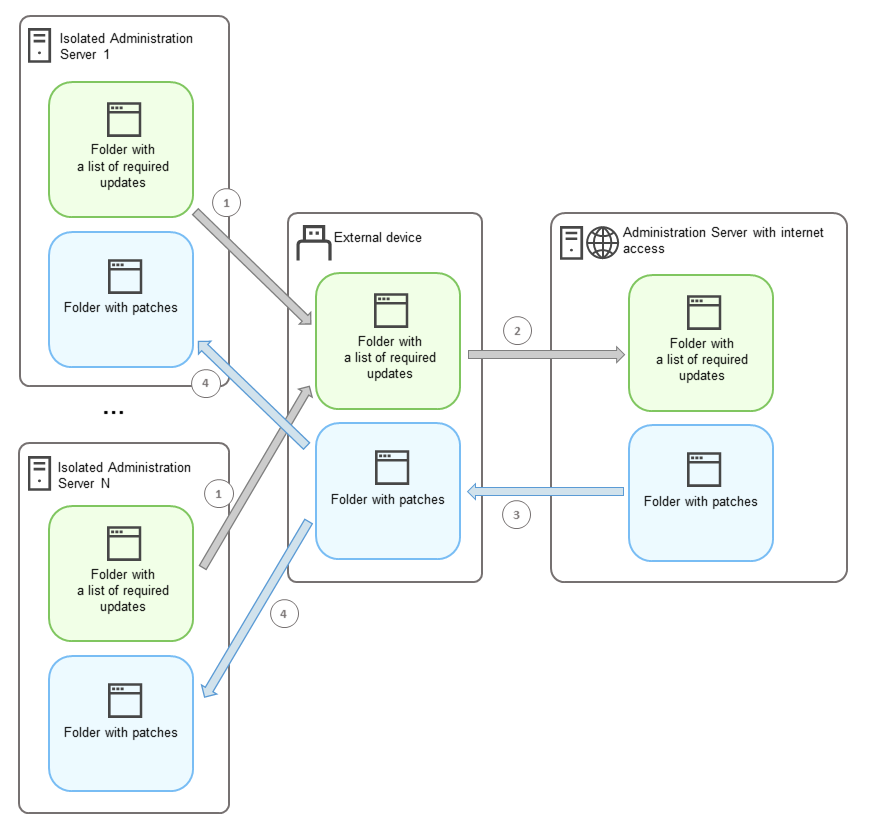

O processo de correção de vulnerabilidades de softwares de terceiros em uma rede isolada é mostrado na figura e descrito abaixo. Você pode repetir esse processo periodicamente.

O processo de transmissão de patches e a lista de atualizações necessárias entre o Servidor de Administração com acesso à Internet e Servidores de Administração isolados

Cada Servidor de Administração isolado da Internet (aqui denominado Servidor de Administração isolado) gera uma lista de atualizações que devem ser instaladas em dispositivos gerenciados conectados a esse Servidor de Administração. A lista de atualizações necessárias é armazenada em uma pasta específica e apresenta um conjunto de arquivos binários. Cada arquivo tem um nome que contém o ID do patch com a atualização necessária. Como resultado, cada arquivo na lista aponta para um patch específico.

Usando um dispositivo externo, transfira a lista de atualizações necessárias do Servidor de Administração isolado para o Servidor de Administração alocado com acesso à Internet. Depois disso, o Servidor de Administração alocado baixa os patches da Internet e os coloca em uma pasta separada.

Quando todos os patches estiverem baixados e localizados na pasta especial para eles, mova os patches para cada Servidor de Administração isolado do qual você obteve a lista de atualizações necessárias. Salve os patches na pasta criada especialmente para eles no Servidor de Administração isolado. Como resultado, a tarefa Instalar as atualizações necessárias e corrigir vulnerabilidades executa os patches e instala as atualizações nos dispositivos gerenciados dos Servidores de Administração isolados.