Servidor de Administração dentro do DMZ, dispositivos gerenciados na Internet

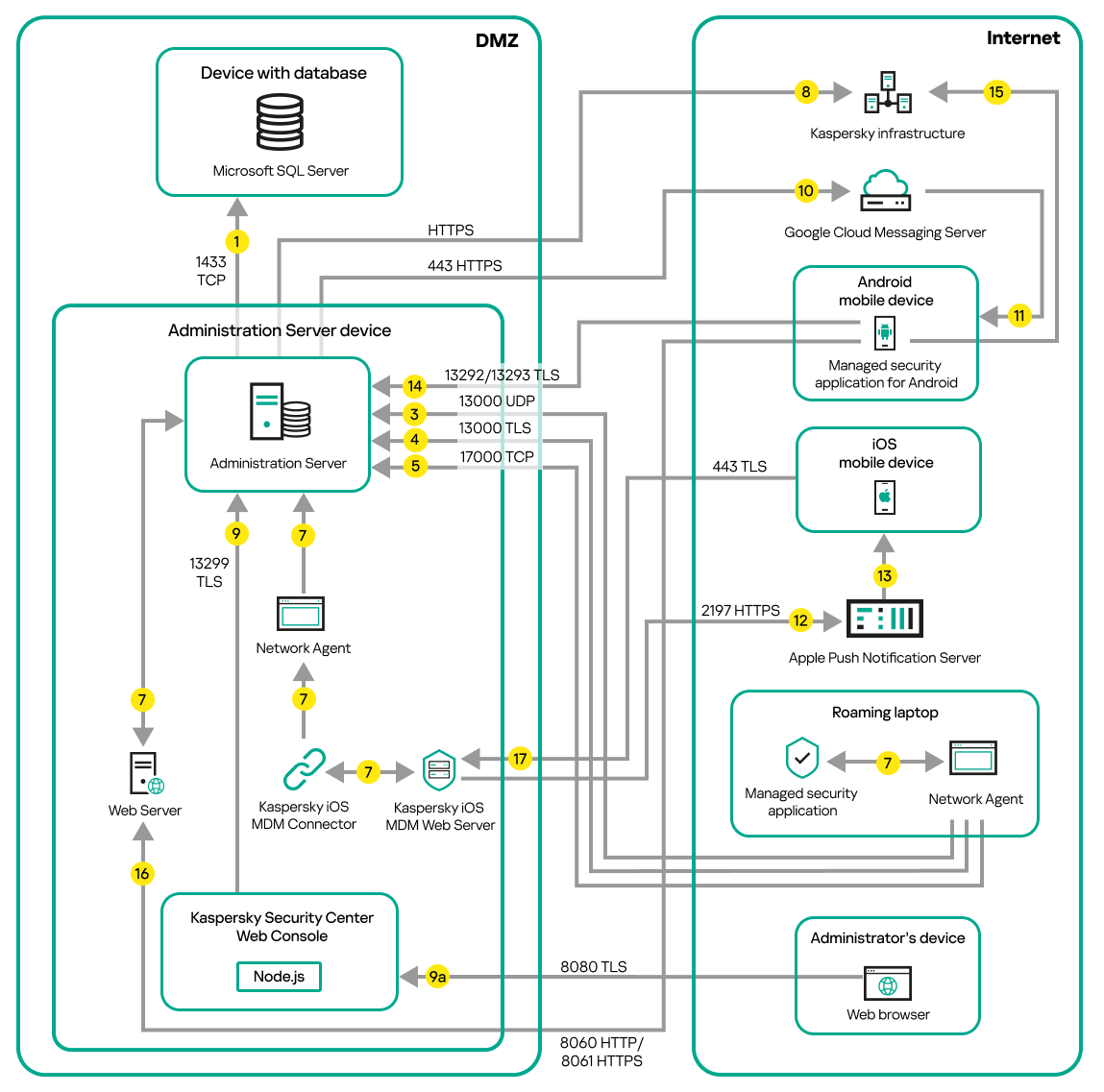

A figura abaixo mostra o tráfego de dados se o Servidor de Administração estiver dentro da zona desmilitarizada (DMZ), e os dispositivos gerenciados, incluindo os dispositivos móveis, estiverem na Internet.

O Servidor de Administração na DMZ, dispositivos móveis gerenciados na Internet

Nesta figura, nenhum gateway de conexão está em uso: os dispositivos móveis se conectam diretamente ao Servidor de Administração.

As setas indicam a iniciação do tráfego: cada seta aponta de um dispositivo que inicia a conexão para o dispositivo que "responde" a chamada. O número da porta e o nome do protocolo usado para a transferência dos dados são fornecidos. Cada seta tem uma legenda de número e os detalhes sobre o tráfego de dados correspondente são como segue:

- O Servidor de Administração envia dados para o banco de dados. Caso o Servidor de Administração e o banco de dados sejam instalados em dispositivos diferentes, será necessário disponibilizar as portas pertinentes no dispositivo onde o banco de dados está localizado (por exemplo, porta 3306 para MySQL Server ou porta 1433 para Microsoft SQL Server). Consulte a documentação do DBMS para obter informações relevantes.

- Solicitações para a comunicação do Servidor de Administração são transferidas para todos os dispositivos gerenciados não móveis através da porta 15000 UDP.

Os Agentes de Rede enviam solicitações entre si em um domínio de transmissão. Os dados são então enviados ao Servidor de Administração e são usados para definir os limites do domínio de transmissão e para a atribuição automática de pontos de distribuição (se esta opção estiver ativada).

Caso o Servidor de Administração não tenha acesso direto aos dispositivos gerenciados, as solicitações de comunicação do Servidor de Administração para esses dispositivos não serão enviadas diretamente.

- As informações sobre o desligamento dos dispositivos gerenciados são transferidas do Agente de Rede para o Servidor de Administração através da porta 13000 UDP.

- O Servidor de Administração recebe a conexão dos Agentes de Rede e dos Servidores de Administração secundários através da porta SSL 13000.

Se você usou uma versão anterior do Kaspersky Security Center, o Servidor de Administração na sua rede poderá receber conexões de Agentes de Rede através da porta 14000 não-SSL. O Kaspersky Security Center também é compatível com a conexão do Agente de Rede através da porta 14000, embora o uso da porta 13000 SSL é o recomendado.

O ponto de distribuição era chamado de "Agente de atualização" nas versões anteriores do Kaspersky Security Center.

- Os dispositivos gerenciados (excetos os dispositivos móveis) requerem a ativação através da porta 17000 TCP. Isso não é necessário se o dispositivo tiver seu próprio acesso à Internet; neste caso, o dispositivo envia diretamente da Internet os dados para os servidores da Kaspersky.

- Os dados do Console de Administração baseado em MMC são transferidos para o Servidor de Administração através da porta 13291. (O Console de Administração pode ser instalado no mesmo ou em um dispositivo diferente.)

- Aplicativos em um único dispositivo trocam o tráfego local (no Servidor de Administração ou em um dispositivo gerenciado). Nenhuma porta precisa ser aberta.

- Os dados do Servidor de Administração para os servidores da Kaspersky (tal como dados da KSN ou informações sobre licenças) e os dados dos servidores da Kaspersky para o Servidor de Administração (tal como atualizações do aplicativo e atualizações do banco de dados antivírus) são transferidos usando o protocolo HTTPS.

Se você não desejar que o Servidor de Administração tenha acesso à Internet, precisará gerenciar esses dados manualmente.

- O Kaspersky Security Center Web Console Server envia os dados para o Servidor de Administração, que pode ser instalado no mesmo dispositivo ou em um outro, através da porta 13299 TLS.

9a. O dados do navegador, que está instalado em um dispositivo separado do administrador, são transferidos ao Kaspersky Security Center Web Console Server através da porta 8080 TLS. O Kaspersky Security Center Web Console pode ser instalado no Servidor de Administração ou em outro dispositivo.

- Somente para dispositivos Android: os dados do Servidor de Administração são transferidos para os servidores da Google. Esta conexão é usada para notificar os dispositivos móveis Android de que precisam se conectar ao Servidor de Administração. As notificações push são enviadas para os dispositivos móveis.

- Somente para dispositivos móveis Android: as notificações push dos servidores da Google são enviadas para o dispositivo móvel. Esta conexão é usada para notificar os dispositivos móveis de que precisam se conectar ao Servidor de Administração.

- Somente para dispositivos móveis iOS: os dados do Servidor de MDM do iOS são transferidos para os servidores Apple Push Notification. As notificações push são enviadas para os dispositivos móveis.

- Somente para dispositivos móveis iOS: as notificações push são enviadas dos servidores da Apple para o dispositivo móvel. Esta conexão é usada para notificar os dispositivos móveis iOS de que precisam se conectar ao Servidor de Administração.

- Somente para dispositivos móveis: os dados do aplicativo gerenciado são transferidos para o Servidor de Administração (ou para o gateway de conexão) pela porta 13292/13293 TLS - diretamente ou através de um firewall corporativo.

- Somente para dispositivos móveis: os dados do dispositivo móvel são transferidos para a infraestrutura da Kaspersky.

15a. Se o dispositivo móvel não tiver acesso à Internet, os dados são transferidos para o Servidor de Administração pela porta 17100, e o Servidor de Administração os envia para a infraestrutura da Kaspersky; no entanto, este cenário é raramente usado.

- Solicitações por pacotes feitas por dispositivos gerenciados, incluindo dispositivos móveis, são transferidas para o Servidor Web, que está no mesmo dispositivo onde está o Servidor de Administração.

- Somente para dispositivos iOS: os dados do dispositivo móvel são transferidos através da porta 443 TLS para o Servidor de MDM do iOS, que está no mesmo dispositivo que o Servidor de Administração.