GetThreats. Obter dados sobre as ameaças detectadas

Receber uma lista de ameaças detectadas (Relatório de ameaças). O relatório contém informações sobre ameaças e atividades de vírus durante os últimos 30 dias antes de sua criação.

Sintaxe de comando

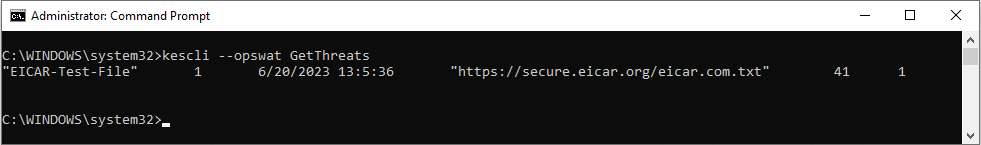

kescli --opswat GetThreats

Quando esse comando é executado, o Kaspersky Endpoint Security enviará uma resposta no formato a seguir:

<nome do objeto detectado> <tipo de objeto> <data e hora da detecção> <caminho do arquivo> <ação ao detectar ameaça> <nível de perigo da ameaça>

Gerenciar o aplicativo a partir da linha de comando

Tipo de objeto |

|

| Desconhecido ( |

| Vírus ( |

| Programas de trojan ( |

| Programas maliciosos ( |

| Programas com propagandas ( |

| Discadores automáticos ( |

| Aplicativos que podem ser usados por um cibercriminoso para danificar o computador ou os dados do usuário ( |

| Objetos compactados cujo método de compactação pode ser usado para proteger códigos maliciosos ( |

| Objetos desconhecidos ( |

| Aplicativos conhecidos ( |

| Arquivos ocultos ( |

| Aplicativos que requerem atenção ( |

| Comportamentos anômalos ( |

| Não determinado ( |

| Banners de propaganda ( |

| Ataques à rede ( |

| Acesso ao registro ( |

| Atividades suspeitas ( |

| Vulnerabilidades ( |

|

|

| Anexos de e-mail indesejados ( |

| Malwares detectados pelo Kaspersky Security Network ( |

| Link desconhecido ( |

| Outros malwares ( |

Ação ao detectar ameaças |

|

| Desconhecido ( |

| Ameaça remediada ( |

| O objeto estava infectado e não foi desinfectado ( |

| O objeto está em um arquivo comprimido e não foi desinfectado ( |

| O objeto foi desinfectado ( |

| O objeto não foi desinfectado ( |

| O objeto foi excluído ( |

| Foi criada uma cópia backup do objeto ( |

| O objeto foi movido para o Backup ( |

| O objeto foi excluído na reinicialização do computador ( |

| O objeto foi desinfectado na reinicialização do computador ( |

| O objeto foi movido para o Backup por um usuário ( |

| O objeto foi adicionado às exclusões ( |

| O objeto foi movido para o Backup na reinicialização do computador ( |

| Falso positivo ( |

| O processo foi finalizado ( |

| O objeto não foi detectado ( |

| Não é possível resolver a ameaça ( |

| O objeto foi restaurado ( |

| O objeto foi criado como resultado de atividade da ameaça ( |

| O objeto foi restaurado na reinicialização do computador ( |

| O objeto não foi processado ( |

Nível de ameaça |

|

| Desconhecido |

| Alto |

| Verificação média |

| Baixo |

| Informações (menos que Baixo) |