Ferramenta RakhniDecryptor para defesa contra o ransomware Trojan‑Ransom.Win32.Rakhni

Deseja ficar livre de infecções? Instale o Kaspersky Internet Security

Além da proteção antivírus, o Kaspersky Internet Security fornece proteção para conexão de rede, webcam, pagamentos on-line, prevenção contra acesso de informações indevidas para crianças, além de um poderoso recurso para o bloqueio de banners de propaganda, prevenção de coleta de dados, busca e instalação de atualizações e exclusão de aplicativos inúteis.

Use a ferramenta Kaspersky RakhniDecryptor caso seus arquivos tenham sido criptografados pelos ransomwares a seguir:

- Trojan-Ransom.Win32.Ragnarok

- Trojan-Ransom.Win32.Fonix

- Trojan-Ransom.Win32.Rakhni

- Trojan-Ransom.Win32.Agent.iih

- Trojan-Ransom.Win32.Autoit

- Trojan-Ransom.Win32.Aura

- Trojan-Ransom.AndroidOS.Pletor

- Trojan-Ransom.Win32.Rotor

- Trojan-Ransom.Win32.Lamer

- Trojan-Ransom.Win32.Cryptokluchen

- Trojan-Ransom.Win32.Democry

- Trojan-Ransom.Win32.GandCrypt ver. 4 e 5

- Trojan-Ransom.Win32.Bitman ver. 3 e 4

- Trojan-Ransom.Win32.Libra

- Trojan-Ransom.MSIL.Lobzik

- Trojan-Ransom.MSIL.Lortok

- Trojan-Ransom.MSIL.Yatron

- Trojan-Ransom.Win32.Chimera

- Trojan-Ransom.Win32.CryFile

- Trojan-Ransom.Win32.Crypren.afjh (FortuneCrypt)

- Trojan-Ransom.Win32.Nemchig

- Trojan-Ransom.Win32.Mircop

- Trojan-Ransom.Win32.Mor

- Trojan-Ransom.Win32.Crusis (Dharma)

- Trojan-Ransom.Win32.AecHu

- Trojan-Ransom.Win32.Jaff

- Trojan-Ransom.Win32.Cryakl CL 1.0.0.0

- Trojan-Ransom.Win32.Cryakl CL 1.0.0.0.u

- Trojan-Ransom.Win32.Cryakl CL 1.2.0.0

- Trojan-Ransom.Win32.Cryakl CL 1.3.0.0

- Trojan-Ransom.Win32.Cryakl CL 1.3.1.0

Como saber se o Kaspersky RakhniDecryptor pode descriptografar o seu arquivo

A ferramenta Kaspersky RakhniDecryptor descriptografa os arquivos que foram alterados de acordo com os seguintes padrões:

- Trojan-Ransom.Win32.Ragnarok:

- <nome_do_arquivo>.<ID>.thor

- <nome_do_arquivo>.<ID>.odin

- <nome_do_arquivo>.<ID>.hela

Para descriptografar, o utilitário solicita o arquivo do tipo !!Read_Me.<ID>.html.

- Trojan-Ransom.Win32.Fonix:

- <nome_do_arquivo>.<extensão_original_do_arquivo>.E-mail=[<correio>@<servidor>.<domínio>]ID=[<id>].XINOF

- <nome_do_arquivo>.<extensão_original_do_arquivo>.E-mail=[<correio>@<servidor>.<domínio>]ID=[<id>].FONIX

- Trojan-Ransom.Win32.Rakhni:

- <nome_do_arquivo>.<extensão_original_do_arquivo>.locked

- <nome_do_arquivo>.<extensão_original_do_arquivo>.kraken

- <nome_do_arquivo>.<extensão_original_do_arquivo>.darkness

- <nome_do_arquivo>.<extensão_original_do_arquivo>.oshit

- <nome_do_arquivo>.<extensão_original_do_arquivo>.nochance

- <nome_do_arquivo>.<extensão_original_do_arquivo>.oplata@qq_com

- <nome_do_arquivo>.<extensão_original_do_arquivo>.relock@qq_com

- <nome_do_arquivo>.<extensão_original_do_arquivo>.crypto

- <nome_do_arquivo>.<extensão_original_do_arquivo>.helpdecrypt@ukr.net

- <nome_do_arquivo>.<extensão_original_do_arquivo>.p***a@qq_com

- <nome_do_arquivo>.<extensão_original_do_arquivo>.dyatel@qq_com

- <nome_do_arquivo>.<extensão_original_do_arquivo>.nalog@qq_com

- <nome_do_arquivo>.<extensão_original_do_arquivo>.chifrator@gmail_com

- <nome_do_arquivo>.<extensão_original_do_arquivo>.gruzin@qq_com

- <nome_do_arquivo>.<extensão_original_do_arquivo>.troyancoder@gmail_com

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id373

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id371

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id372

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id374

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id375

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id376

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id392

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id357

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id356

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id358

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id359

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id360

- <nome_do_arquivo>.<extensão_original_do_arquivo>.coderksu@gmail_com_id20

- Trojan-Ransom.Win32.Mor: <nome_do_arquivo>.<extensão_original_do_arquivo>_crypt

- Trojan-Ransom.Win32.Autoit: <nome_do_arquivo>.<extensão_original_do_arquivo>.<_crypt@india.com_.letters>

- Trojan-Ransom.MSIL.Lortok:

- <nome_do_arquivo>.<extensão_original_do_arquivo>.cry

- <nome_do_arquivo>.<extensão_original_do_arquivo>.AES256

- Trojan-Ransom.MSIL.Yatron: <nome_do_arquivo>.<extensão_original_do_arquivo>.Yatron

- Trojan-Ransom.AndroidOS.Pletor: <nome_do_arquivo>.<extensão_original_do_arquivo>.enc

- Trojan-Ransom.Win32.Agent.iih: <nome_do_arquivo>.<extensão_original_do_arquivo>+<hb15>

- Trojan-Ransom.Win32.CryFile: <nome_do_arquivo>.<extensão_original_do_arquivo>.encrypted

- Trojan-Ransom.Win32.Democry:

- <nome_do_arquivo>.<extensão_original_do_arquivo>+<._data-hora_$e-mail@domínio$.777>

- <nome_do_arquivo>.<extensão_original_do_arquivo>+<._data-hora_$e-mail@domínio$.legion>

- Trojan-Ransom.Win32.GandCrypt:

- versão 4: <nome_do_arquivo>.<extensão_original_do_arquivo>.KRAB

- versão 5: <nome_do_arquivo>.<extensão_original_do_arquivo>.<linha_de_caracteres_randômicos>

- Trojan-Ransom.Win32.Bitman ver. 3:

- <nome_do_arquivo>.xxx

- <nome_do_arquivo>.ttt

- <nome_do_arquivo>.micro

- <nome_do_arquivo>.mp3

- Trojan-Ransom.Win32.Bitman ver. 4: <nome_do_arquivo>.<extensão_original_do_arquivo> (o nome do arquivo e a sua extensão não mudam).

- Trojan-Ransom.Win32.Libra:

- <nome_do_arquivo>.encrypted

- <nome_do_arquivo>.locked

- <nome_do_arquivo>.SecureCrypted

- Trojan-Ransom.MSIL.Lobzik:

- <nome_do_arquivo>.fun

- <nome_do_arquivo>.gws

- <nome_do_arquivo>.btc

- <nome_do_arquivo>.AFD

- <nome_do_arquivo>.porno

- <nome_do_arquivo>.pornoransom

- <nome_do_arquivo>.epic

- <nome_do_arquivo>.encrypted

- <nome_do_arquivo>.J

- <nome_do_arquivo>.payransom

- <nome_do_arquivo>.paybtcs

- <nome_do_arquivo>.paymds

- <nome_do_arquivo>.paymrss

- <nome_do_arquivo>.paymrts

- <nome_do_arquivo>.paymst

- <nome_do_arquivo>.paymts

- <nome_do_arquivo>.gefickt

- <nome_do_arquivo>.uk-dealer@sigaint.org

- Trojan-Ransom.Win32.Mircop:<Lock>.<nome_do_arquivo>.<extensão_original_do_arquivo>

- Trojan-Ransom.Win32.Crusis (Dharma):

- <nome_do_arquivo>.ID<…>.<correio>@<servidor>.<domínio>.xtbl

- <nome_do_arquivo>.ID<…>.<correio>@<servidor>.<domínio>.CrySiS

- <nome_do_arquivo>.id<…>.<correio>@<servidor>.<domínio>.xtbl

- <nome_do_arquivo>.id<…>.<correio>@<servidor>.<domínio>.wallet

- <nome_do_arquivo>.id<…>.<correio>@<servidor>.<domínio>.dharma

- <nome_do_arquivo>.id<…>.<correio>@<servidor>.<domínio>.onion

- <nome_do_arquivo>.<correio>@<servidor>.<domínio>.wallet

- <nome_do_arquivo>.<correio>@<servidor>.<domínio>.dharma

- <nome_do_arquivo>.<correio>@<servidor>.<domínio>.onion

Exemplos de alguns endereços de e-mail usados para disseminar programas maliciosos:

- webmafia@asia.com

- braker@plague.life

- crannbest@foxmail.com

- amagnus@india.com

- stopper@india.com

- bitcoin143@india.com

- worm01@india.com

- funa@india.com

- pay4help@india.com

- lavandos@dr.com

- mkgoro@india.com

- Trojan-Ransom.Win32.Crypren.afjh (FortuneCrypt) (o nome do arquivo e a sua extensão não mudam).

- Trojan-Ransom.Win32.Nemchig: <nome_do_arquivo>.<extensão_original_do_arquivo>.safefiles32@mail.ru

- Trojan-Ransom.Win32.Lamer:

- <nome_do_arquivo>.<extensão_original_do_arquivo>.bloked

- <nome_do_arquivo>.<extensão_original_do_arquivo>.cripaaaa

- <nome_do_arquivo>.<extensão_original_do_arquivo>.smit

- <nome_do_arquivo>.<extensão_original_do_arquivo>.fajlovnet

- <nome_do_arquivo>.<extensão_original_do_arquivo>.filesfucked

- <nome_do_arquivo>.<extensão_original_do_arquivo>.criptx

- <nome_do_arquivo>.<extensão_original_do_arquivo>.gopaymeb

- <nome_do_arquivo>.<extensão_original_do_arquivo>.cripted

- <nome_do_arquivo>.<extensão_original_do_arquivo>.bnmntftfmn

- <nome_do_arquivo>.<extensão_original_do_arquivo>.criptiks

- <nome_do_arquivo>.<extensão_original_do_arquivo>.cripttt

- <nome_do_arquivo>.<extensão_original_do_arquivo>.hithere

- <nome_do_arquivo>.<extensão_original_do_arquivo>.aga

- Trojan-Ransom.Win32.Cryptokluchen:

- <nome_do_arquivo>.<extensão_original_do_arquivo>.AMBA

- <nome_do_arquivo>.<extensão_original_do_arquivo>.PLAGUE17

- <nome_do_arquivo>.<extensão_original_do_arquivo>.ktldll

- Trojan-Ransom.Win32.Rotor:

- <nome_do_arquivo>.<extensão_original_do_arquivo>..-.DIRECTORAT1C@GMAIL.COM.roto

- <nome_do_arquivo>.<extensão_original_do_arquivo>..-.CRYPTSb@GMAIL.COM.roto

- <nome_do_arquivo>.<extensão_original_do_arquivo>..-.DIRECTORAT1C8@GMAIL.COM.roto

- <nome_do_arquivo>.<extensão_original_do_arquivo>.!______________DESKRYPTEDN81@GMAIL.COM.crypt

- <nome_do_arquivo>.<extensão_original_do_arquivo>.!___prosschiff@gmail.com_.crypt

- <nome_do_arquivo>.<extensão_original_do_arquivo>.!_______GASWAGEN123@GMAIL.COM____.crypt

- <nome_do_arquivo>.<extensão_original_do_arquivo>.!_________pkigxdaq@bk.ru_______.crypt

- <nome_do_arquivo>.<extensão_original_do_arquivo>.!____moskali1993@mail.ru___.crypt

- <nome_do_arquivo>.<extensão_original_do_arquivo>.!==helpsend369@gmail.com==.crypt

- <nome_do_arquivo>.<extensão_original_do_arquivo>.!-==kronstar21@gmail.com=--.crypt

- Trojan-Ransom.Win32.Chimera:

- <nome_do_arquivo>.<extensão_original_do_arquivo>.crypt

- <nome_do_arquivo>.<extensão_original_do_arquivo>.<4 random tokens>

- Trojan-Ransom.Win32.AecHu:

- <nome_do_arquivo>.aes256

- <nome_do_arquivo>.aes_ni

- <nome_do_arquivo>.aes_ni_gov

- <nome_do_arquivo>.aes_ni_0day

- <nome_do_arquivo>.lock

- <nome_do_arquivo>.decrypr_helper@freemail_hu

- <nome_do_arquivo>.decrypr_helper@india.com

- <nome_do_arquivo>.~xdata

- Trojan-Ransom.Win32.Jaff:

- <nome_do_arquivo>.jaff

- <nome_do_arquivo>.wlu

- <nome_do_arquivo>.sVn

Trojan-Ransom.Win32.Cryakl: e-mail-<...>.ver-<...>.id-<...>.randomname-<...>.<randomextension>

Versão dos programas maliciosos Endereço de e-mail CL 1.0.0.0

cryptolocker@aol.com

iizomer@aol.com

seven_Legion2@aol.com

oduvansh@aol.com

ivanivanov34@aol.com

trojanencoder@aol.com

load180@aol.com

moshiax@aol.com

vpupkin3@aol.com

watnik91@aol.com

1.0.0.0.u

cryptolocker@aol.com_graf1

cryptolocker@aol.com_mod

byaki_buki@aol.com_mod2

CL 1.2.0.0

oduvansh@aol.com

cryptolocker@aol.com

CL 1.3.0.0

cryptolocker@aol.com

CL 1.3.1.0

byaki_buki@aol.com

byaki_buki@aol.com_grafdrkula@gmail.com

vpupkin3@aol.com

Para saber mais sobre as tecnologias que a Kaspersky usa para proteger contra programas maliciosos, acesse esta página.

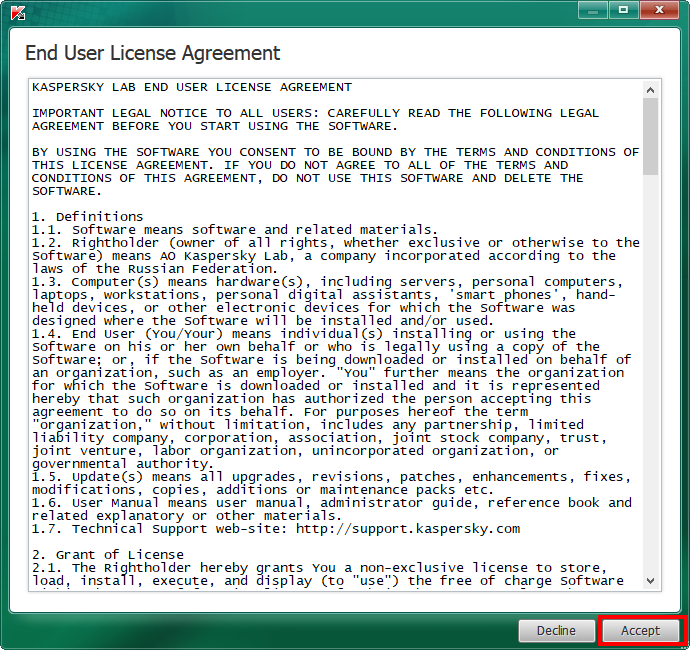

Como descriptografar arquivos com o Kaspersky RakhniDecryptor

- Baixe o RakhniDecryptor.zip e extraia os arquivos a partir do arquivo compactado. Para obter instruções, consulte este artigo (em inglês).

- Abra a pasta contendo os arquivos extraídos.

- Execute o RakhniDecryptor.exe.

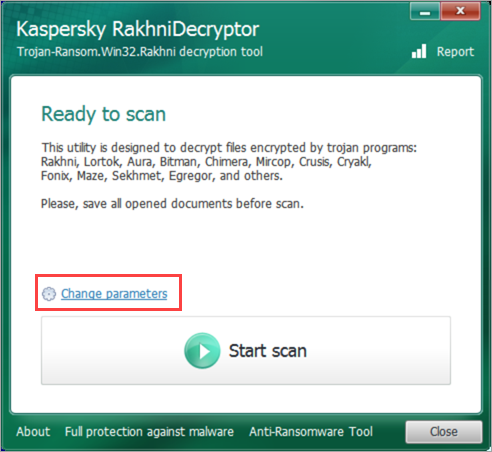

- Clique no link Change parameters.

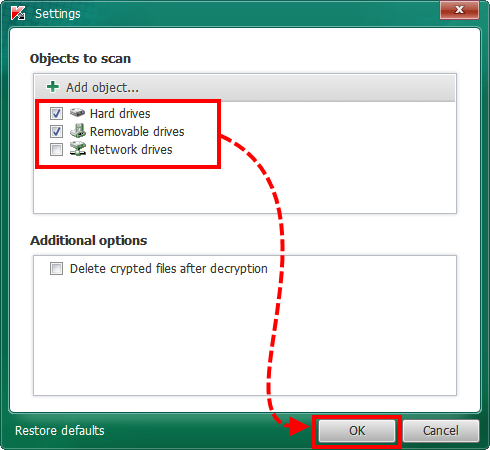

- Selecione os objetos a serem verificados (discos rígidos / unidades removíveis / unidades de rede).

- Marque a caixa de seleção Delete crypted files after decryption. Nesse caso, a ferramenta removerá as cópias de arquivos criptografados com as extensões LOCKED, KRAKEN, DARKNESS etc.

- Clique em OK.

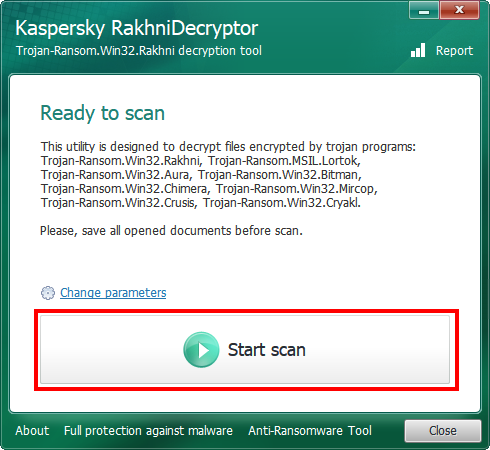

- Clique em Start scan.

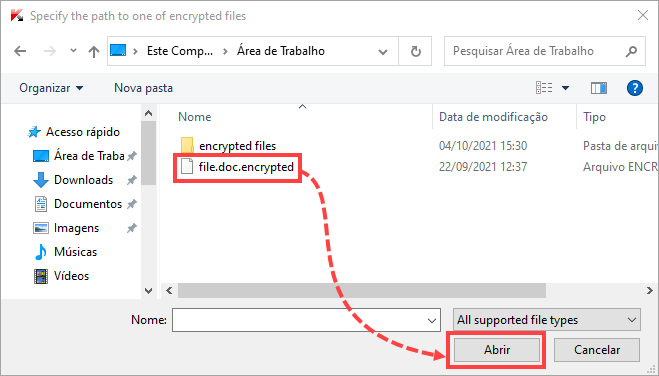

- Selecione o arquivo criptografado e clique em Open.

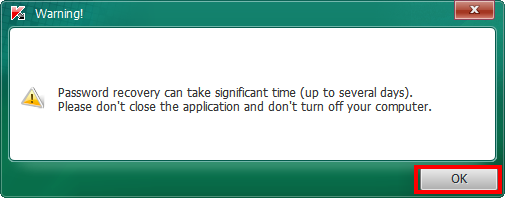

- Leia o aviso e clique em OK.

Os arquivos serão descriptografados

O arquivo com a extensão CRYPT pode ser criptografado mais de uma vez. Por exemplo, caso o arquivo test.doc esteja criptografado duas vezes, a ferramenta decodificará a primeira camada no arquivo test.1.doc.layerDecryptedKLR. Na ferramenta do relatório de desempenho, será visualizado: «Decriptação bem-sucedida: disco:\caminho\test.doc_crypt -> disco:\caminho\test.1.doc.layerDecryptedKLR». Será necessário descriptografar o arquivo mais uma vez. Se a descriptografia for bem-sucedida, o arquivo será salvo com o nome original test.doc.

Parâmetros para execução do utilitário a partir da linha de comando

Por questões de conveniência e economia de tempo, o Kaspersky RakhniDecryptor é compatível com os seguintes parâmetros de linha de comando:

| Nome do comando | Valor | Exemplo |

|---|---|---|

| –threads | Para executar a ferramenta de quebra de senha em nível multi-thread Caso o parâmetro não esteja definido, o número de threads é igual ao número de núcleos. | RakhniDecryptor.exe –threads 6 |

| –start <número> –end <número> | Para retomar a quebra de senha a partir de um determinado valor. O menor valor é 0. Para parar a quebra de senha em um certo valor. O valor mais alto é 1 000 000. Para quebrar a senha em uma faixa entre dois valores. | RakhniDecryptor.exe –start 123 RakhniDecryptor.exe –end 123 RakhniDecryptor.exe –start 100 –end 50000 |

| -l <nome do arquivo com o seu caminho completo> | Para especificar o caminho do arquivo, onde será mantido o relatório de desempenho da ferramenta. | RakhniDecryptor.exe -l C:Users\Administrator\RakhniReport.txt |

| /h | Para exibir a ajuda para as opções de linha de comando | RakhniDecryptor.exe -h |

O que fazer caso note um arquivo suspeito em seu computador

O que fazer se a solução não funcionar

Caso o utilitário não ajude, entre em contato com o Atendimento ao cliente da Kaspersky, selecionando o tópico e preenchendo o formulário.